O sideload no Android é um processo simples, mas isso vai mudar agora. Baixar aplicativos da Google Play Store é o mais seguro, pois o Google garante que os aplicativos listados sejam verificados e rastreáveis.

Depois, existem alternativas como o APKMirror, que hospeda aplicativos tecnicamente idênticos à Play Store. Esses APKs são mais frequentemente verificados.

Relacionado

Google verificará desenvolvedores de aplicativos que não são da Play Store, encerrando a distribuição anônima

Colocando nomes verificados em APKs

No Android, isso significa que os editores de aplicativos, independentemente de onde publicam seus aplicativos, precisam ter uma identidade verificada vinculada à sua conta.

Este é um desenvolvimento bastante recente e, embora o Google persista, também está introduzindo uma atualização significativa para usuários avançados.

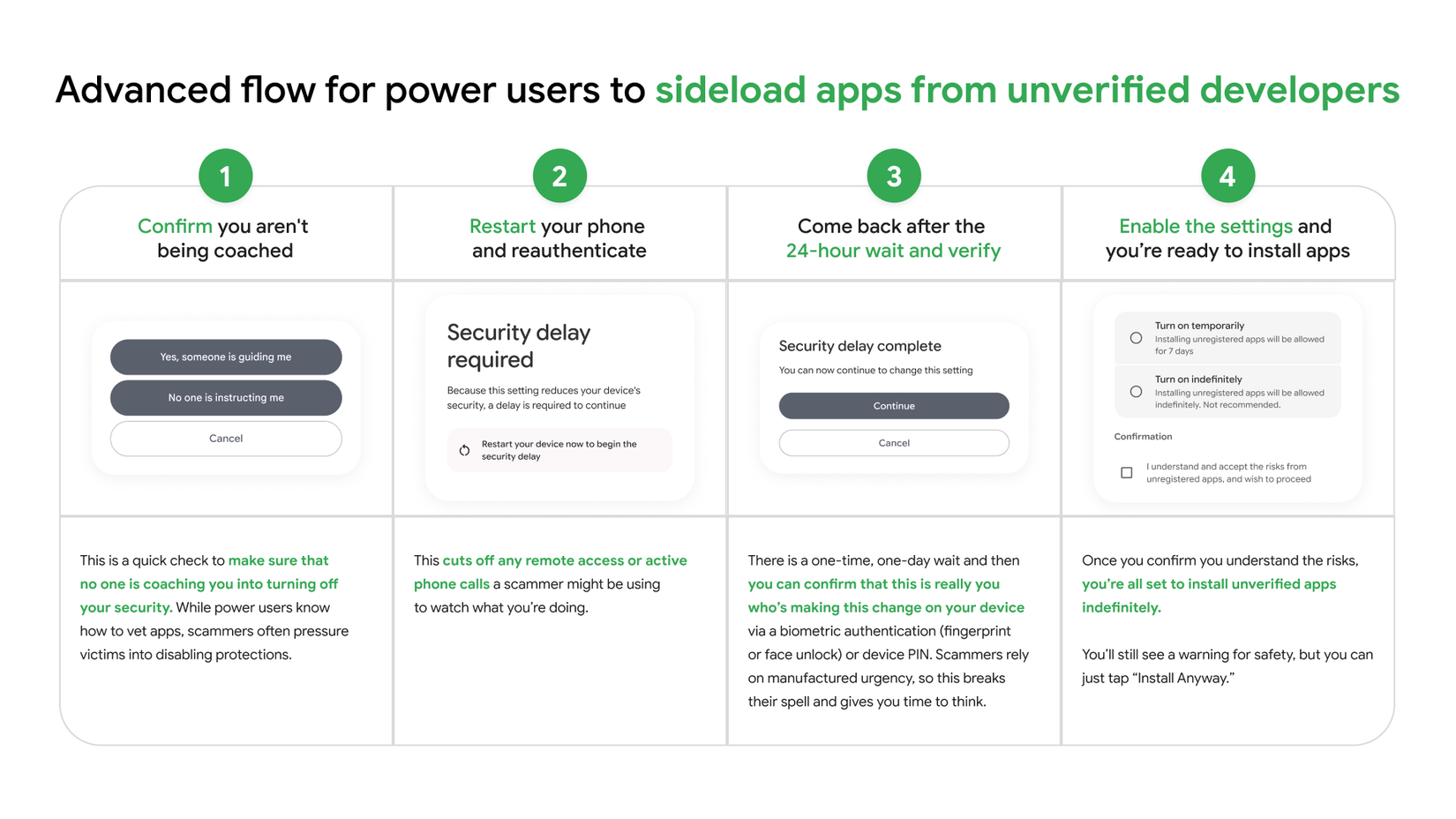

A gigante da tecnologia entende que usuários avançados podem querer assumir riscos informados e instalar software de desenvolvedores não verificados ou anônimos. Para esses usuários, o Google está introduzindo um novo “Fluxo Avançado”.

“O Android é baseado na escolha. É por isso que desenvolvemos o fluxo avançado – uma abordagem que permite que usuários avançados mantenham a capacidade de carregar aplicativos de desenvolvedores não verificados”, escreveu a gigante da tecnologia.

O objetivo é ser tedioso e evitar que aqueles que estão sendo enganados sejam coagidos por táticas de alta pressão a instalar software malicioso. “Como as consequências desses golpes que usam táticas sofisticadas de engenharia social são tão graves, projetamos cuidadosamente o fluxo avançado para fornecer o tempo e o espaço críticos necessários para quebrar o ciclo de coerção”, escreveu a gigante da tecnologia.

Crédito: Google

Veja como funciona o Fluxo Avançado:

-

Primeiro você precisa ativar o modo de desenvolvedor nas configurações do sistema do seu Android.

-

Em seguida, você precisa confirmar manualmente que não está sendo treinado ou informado sobre o que fazer por um golpista em potencial.

-

O sistema então reinicia o seu dispositivo e pede para você autenticar novamente. Isso essencialmente elimina “qualquer acesso remoto ou chamadas telefônicas ativas que um golpista possa estar usando para observar o que você está fazendo”.

-

Você então tem que esperar um dia inteiro. Este é um período de aviso de proteção. Terminado o período, você pode confirmar se é realmente você quem está fazendo essa alteração com autenticação biométrica ou PIN. “Os golpistas confiam na urgência fabricada, então isso quebra o feitiço e dá tempo para pensar.”

-

Agora você deve estar pronto para instalar aplicativos de desenvolvedores não verificados. Você pode ativar o bypass por uma semana ou indefinidamente.

Este é um processo único se você optar por ativar o bypass indefinidamente.

A mudança está prevista para ser implementada em agosto. A empresa acrescentou que terá mais para compartilhar nos próximos dias e semanas.